Если при запуске браузера автоматически открывается какой-то сайт или сайты (при этом вы специально для этого ничего не делали), то в этой инструкции подробно о том, как убрать открывающийся сайт и поставить нужную стартовую страницу. Примеры будут приведены для браузеров Google Chrome и Опера, но все то же самое применимо и для Mozilla Firefox. Примечание: если при открытии сайтов или при клике открываются всплывающие окна с рекламным содержанием, то вам нужна другая статья: Как избавиться от всплывающей рекламы в браузере. Также, отдельная инструкция о том, что делать если у вас при включении компьютера или входе в браузер запускается smartinf.ru (или funday24.ru и 2inf.net).

Если при запуске браузера автоматически открывается какой-то сайт или сайты (при этом вы специально для этого ничего не делали), то в этой инструкции подробно о том, как убрать открывающийся сайт и поставить нужную стартовую страницу. Примеры будут приведены для браузеров Google Chrome и Опера, но все то же самое применимо и для Mozilla Firefox. Примечание: если при открытии сайтов или при клике открываются всплывающие окна с рекламным содержанием, то вам нужна другая статья: Как избавиться от всплывающей рекламы в браузере. Также, отдельная инструкция о том, что делать если у вас при включении компьютера или входе в браузер запускается smartinf.ru (или funday24.ru и 2inf.net).

Сайты, которые открываются при включении браузера могут появится по разным причинам: иногда это происходит при установке различных программ из Интернета, которые меняют настройки, потому что вы забыли от этого отказаться, иногда это вредоносное программное обеспечение, в этом случае обычно появляются окна с рекламой. Рассмотрим все варианты. Решения подойдут для Windows 10, 8.1 и Windows 7 и, в принципе, для всех основных браузеров (насчет Microsoft Edge пока не уверен).

Примечание: в конце 2016 — начале 2017 года у указанной проблемы появился новый вариант: открытие окон браузера прописывается в планировщике заданий Windows и они открываются даже когда браузер не запущен. О том, как исправить ситуацию — подробно в разделе про удаление рекламы вручную в статье В браузере выскакивает реклама (откроется в новой вкладке). Но не торопитесь закрывать и эту статью, возможно, информация в ней также пригодится — она еще актуальна.

О решении проблемы с открывающимися в браузере сайтами (обновление 2015-2016)

С того момента, как была написана эта статья, вредоносное ПО усовершеноствовалось, появились новые способы распространения и работы, а потому решено было добавить нижеследующую информацию, чтобы сэкономить вам время и помочь с решением проблемы в разных ее вариантах, встречающихся сегодня.

Если при входе в Windows сразу сам по себе открывается браузер с сайтом, наподобие smartinf.ru, 2inf.net, goinf.ru, funday24.ru, причем иногда это выглядит как быстрое открытие какого-то другого сайта, а потом перенаправление на один из указанных или похожий, то на эту тему у меня написана эта инструкция (там же есть и видео) которая поможет (надеюсь) убрать такой открывающийся сайт — причем начать я рекомендую с варианта, описывающего действия с редактором реестра.

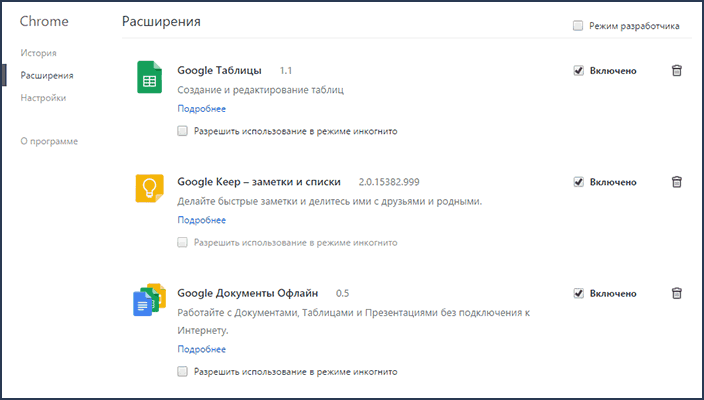

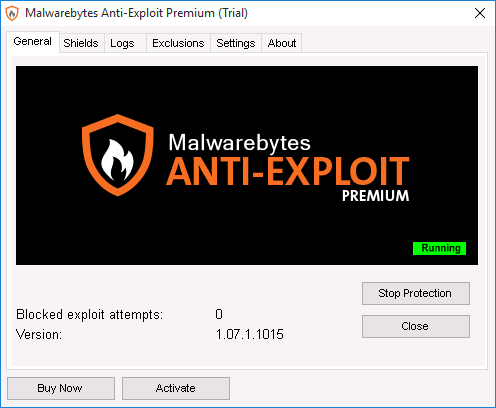

Второй распространенный случай — вы сами запускаете браузер, что-то делаете в нем, при этом могут самопроизвольно открываться новые окна браузера с рекламой и неизвестными сайтами при кликах в любом месте страницы или просто при открытии браузера автоматически открывается новый сайт. В этой ситуации рекомендую поступить следующим образом: сначала отключить все расширения браузера (даже которым на все 100 доверяете), перезапустить его, если не помогло — выполнить проверку AdwCleaner и (или) Malwarebytes Antimalware (даже если у вас стоит хороший антивирус. об этих программах и где их скачать здесь), а если и это не помогло, то более подробное руководство доступно здесь.

Также рекомендую читать комментарии к соответствующим статьям, в них имеется полезная информация о том, кому и какое действие (иногда прямо не описанное у меня) помогло избавиться от проблемы. Да и сам я стараюсь вносить обновления по мере появления новой информации об исправлении таких вещей. Ну и своими находками тоже делитесь, они могут помочь кому-то другому.

Как убрать открывающиеся сайты при открытии браузера автоматически (вариант 1)

Первый вариант подойдет в том случае, если ничего вредоносного, каких-либо вирусов или чего-то подобного на компьютере не появилось, а открытие левых сайтов связано с тем, что были изменены настройки браузера (это может сделать и обычная, нужная программа). Как правило, в таких случаях вы видите сайты наподобие Ask.com, mail.ru или подобные, не представляющие угрозы. Наша задача — вернуть нужную стартовую страницу.

Исправляем проблему в Google Chrome

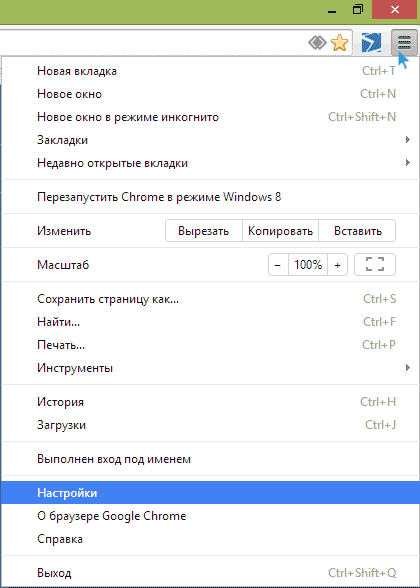

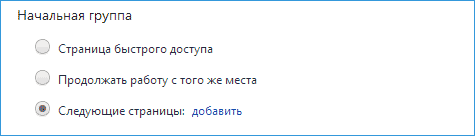

В Google Chrome нажмите по кнопке настроек справа вверху и в меню выберите «Настройки». Обратите внимание на пункт «Начальная группа».

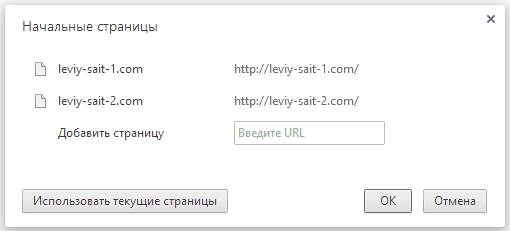

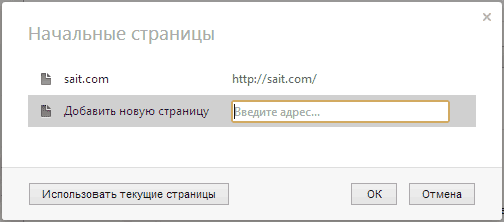

Если там выбрано «Следующие страницы», то нажмите «Добавить» и откроется окно со списком сайтов, которые открываются. Вы можете их удалить отсюда, поставить свой сайт или в Начальной группе после удаления выбрать «Страница быстрого доступа» для того, чтобы при открытии браузера Chrome показывались страницы, на которые вы чаще всего заходите.

На всякий случай я рекомендую также заново создать ярлык браузера, для этого: удалите старый ярлык из панели задач, с рабочего стола или еще откуда-то. Зайдите в папку Program Files (x86)\Google\Chrome\Application, кликните по chrome.exe правой кнопкой мыши и выберите «Создать ярлык», если такого пункта нет, то просто перетащите chrome.exe в нужное место, удерживая правую (а не левую, как обычно) кнопку мыши, когда вы ее отпустите вы увидите предложение создать ярлык.

Проверьте, перестали ли открываться непонятные сайты. Если нет, то читаем дальше.

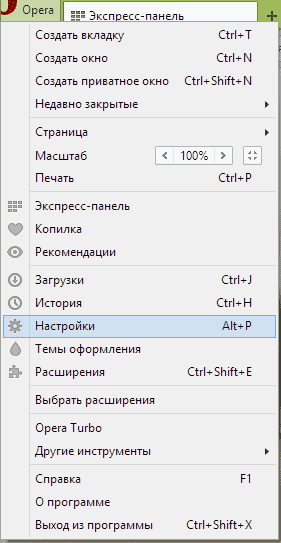

Убираем открывающиеся сайты в браузере Опера

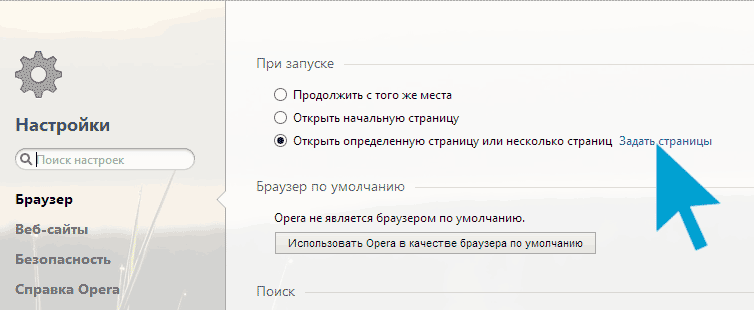

Если проблема возникла в Opera, исправить настройки в ней можно аналогичным образом. Выберите в главном меню браузера «Настройки» и посмотрите что указано в пункте «При запуске» в самом верху. Если там выбрано «Открыть определенную страницу или несколько страниц», нажмите по «Задать страницы» и посмотрите, не указаны ли там те самые сайты, которые открываются. Удалите их при необходимости, задайте свою страницу или просто установите, чтобы при запуске открывалась обычная начальная страница Оперы.

Желательно также, как и в случае с Google Chrome, пересоздать ярлык для браузера (иногда эти сайты прописываются и в нем). После этого проверьте, исчезла ли проблема.

Второй вариант решения проблемы

Если вышеописанное не помогло, а сайты которые открываются при запуске браузера имеют рекламный характер, то скорее всего, на вашем компьютере появились вредоносные программы, которые и вызывают их появление.

В данном случае вам полностью подойдет вариант решения проблемы, описанный в статье про то, как избавиться от рекламы в браузере, о которой шла речь в самом начале этой статьи. Удачи в избавлении от напасти.

О бесплатной программе CCleaner для очистки компьютера я писал уже не один раз (см.

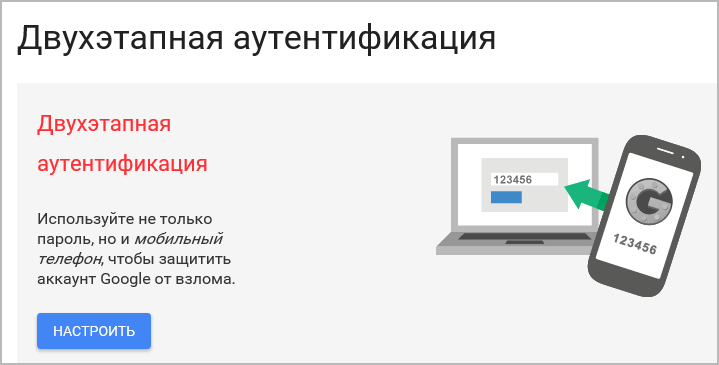

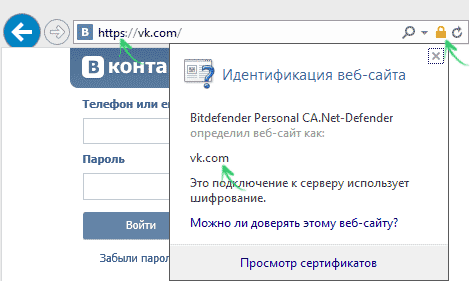

О бесплатной программе CCleaner для очистки компьютера я писал уже не один раз (см.  Ваш браузер — самая используемая программа на компьютере, а заодно и та часть программного обеспечения, которая наиболее часто подвергается атакам. В этой статье поговорим о том, как в наилучшей степени обеспечить защиту браузера, повысив тем самым безопасность своей работы в Интернете.

Ваш браузер — самая используемая программа на компьютере, а заодно и та часть программного обеспечения, которая наиболее часто подвергается атакам. В этой статье поговорим о том, как в наилучшей степени обеспечить защиту браузера, повысив тем самым безопасность своей работы в Интернете.

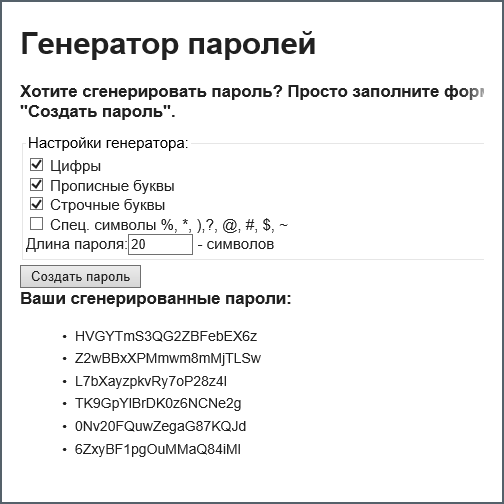

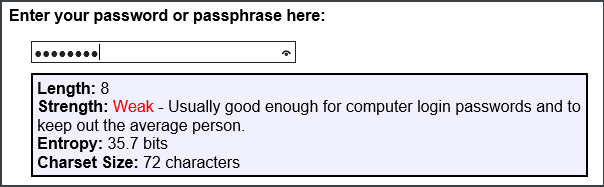

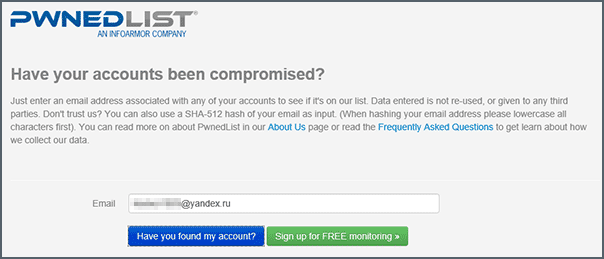

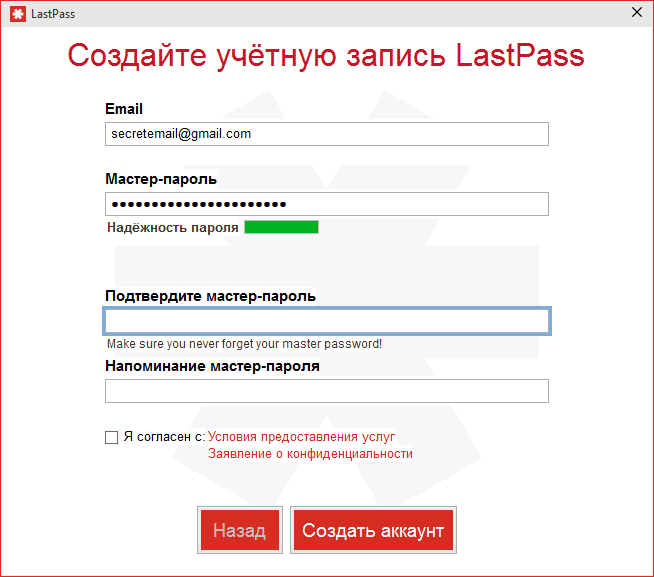

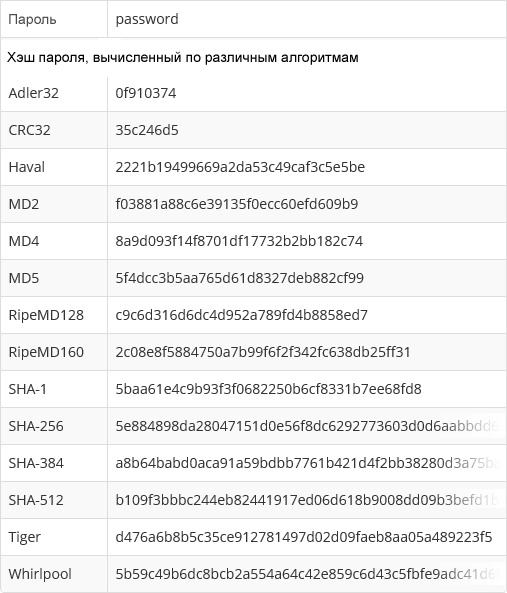

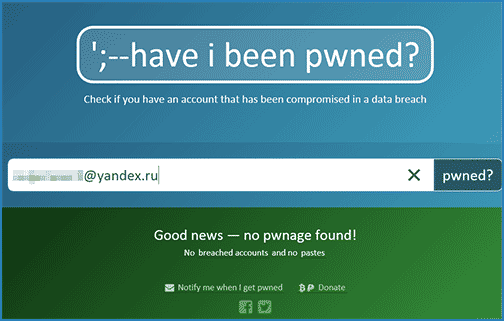

В этой статье речь пойдет о том, как создать безопасный пароль, каких принципов следует придерживаться при их создании, о том, как хранить пароли и минимизировать вероятность получения доступа к вашим сведениям и учетным записям злоумышленниками.

В этой статье речь пойдет о том, как создать безопасный пароль, каких принципов следует придерживаться при их создании, о том, как хранить пароли и минимизировать вероятность получения доступа к вашим сведениям и учетным записям злоумышленниками.

Взлом паролей, какие бы пароли это ни были — от почты, онлайн-банкинга, Wi-Fi или от аккаунтов В контакте и Одноклассников, в последнее время стал часто встречающимся событием. В значительной степени это связано с тем, что пользователи не придерживаются достаточно простых правил безопасности при создании, хранении и использовании паролей. Но это не единственная причина, по которой пароли могут попасть в чужие руки.

Взлом паролей, какие бы пароли это ни были — от почты, онлайн-банкинга, Wi-Fi или от аккаунтов В контакте и Одноклассников, в последнее время стал часто встречающимся событием. В значительной степени это связано с тем, что пользователи не придерживаются достаточно простых правил безопасности при создании, хранении и использовании паролей. Но это не единственная причина, по которой пароли могут попасть в чужие руки.

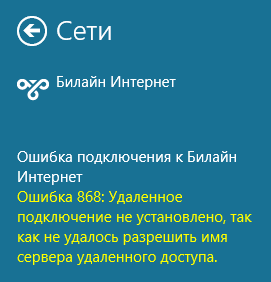

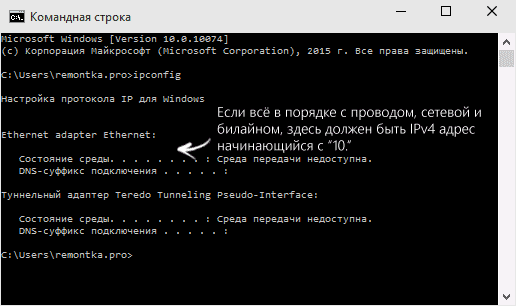

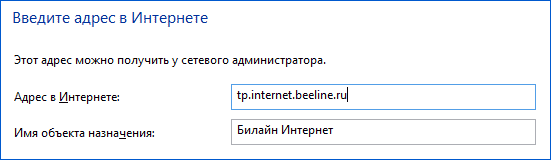

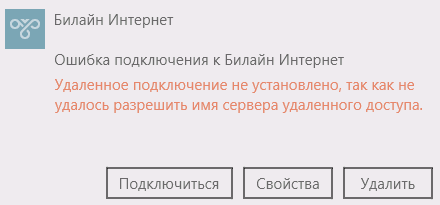

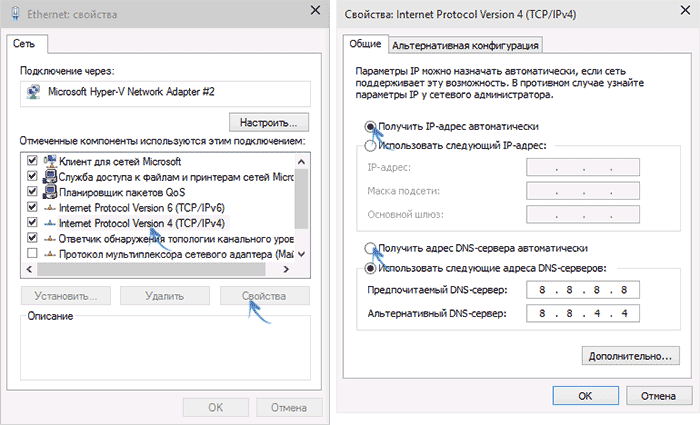

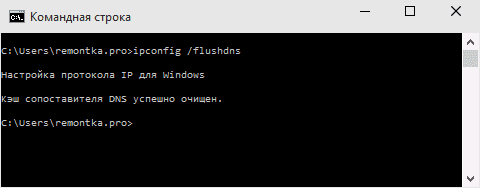

Если при подключении к интернету Билайн вы видите сообщение об ошибке 868 «Удаленное подключение не установлено, так как не удалось разрешить имя сервера удаленного доступа», в этой инструкции вы найдете пошаговые инструкции, которые должны помочь решить проблему. Рассматриваемая ошибка подключения в равной степени проявляется в Windows 7, 8.1 и Windows 10 (разве что в последнем случае сообщение о том, что не удалось разрешить имя сервера удаленного доступа может быть без кода ошибки).

Если при подключении к интернету Билайн вы видите сообщение об ошибке 868 «Удаленное подключение не установлено, так как не удалось разрешить имя сервера удаленного доступа», в этой инструкции вы найдете пошаговые инструкции, которые должны помочь решить проблему. Рассматриваемая ошибка подключения в равной степени проявляется в Windows 7, 8.1 и Windows 10 (разве что в последнем случае сообщение о том, что не удалось разрешить имя сервера удаленного доступа может быть без кода ошибки).

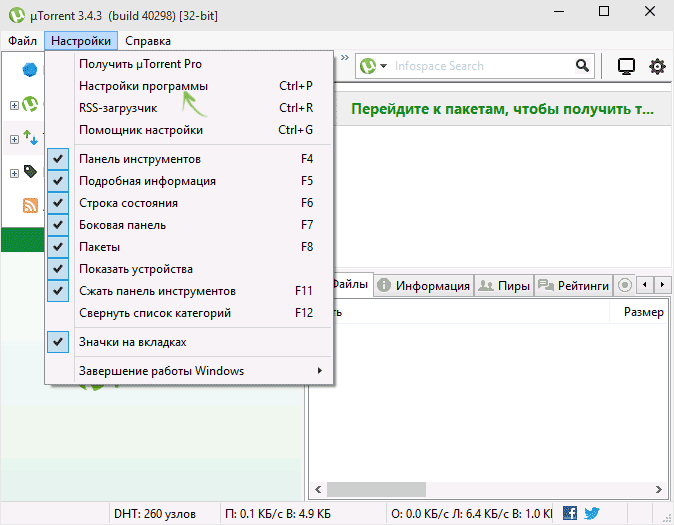

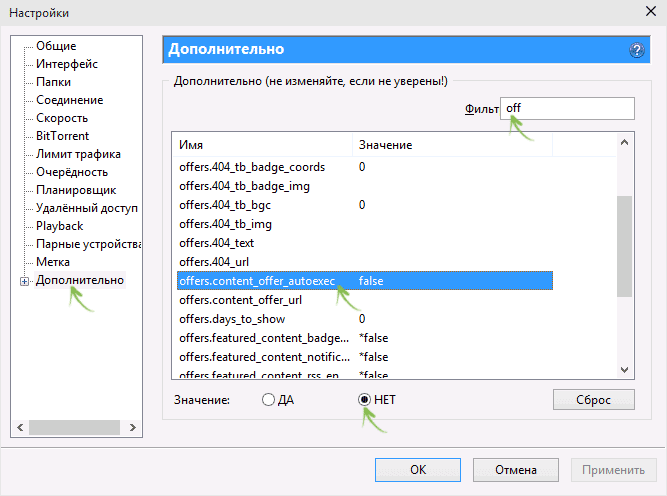

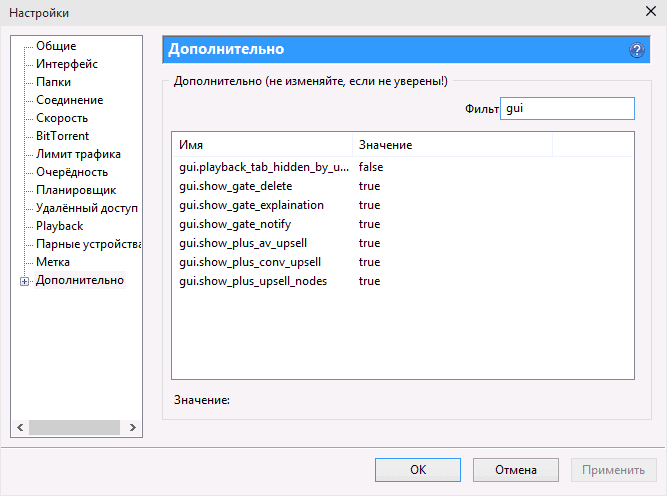

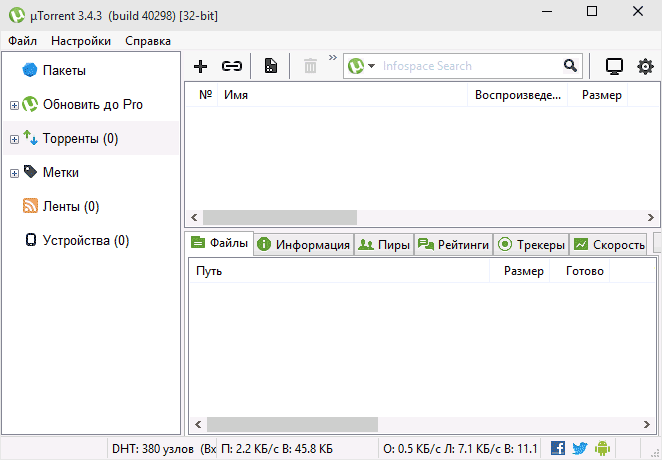

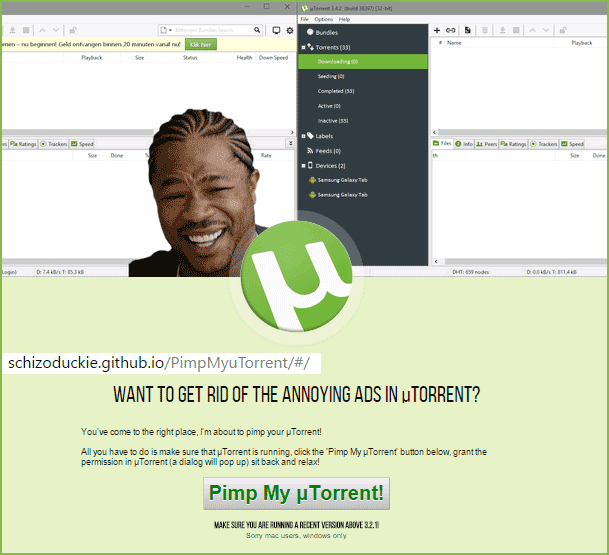

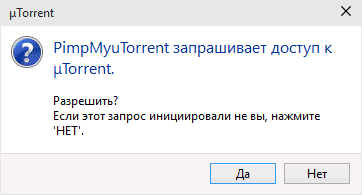

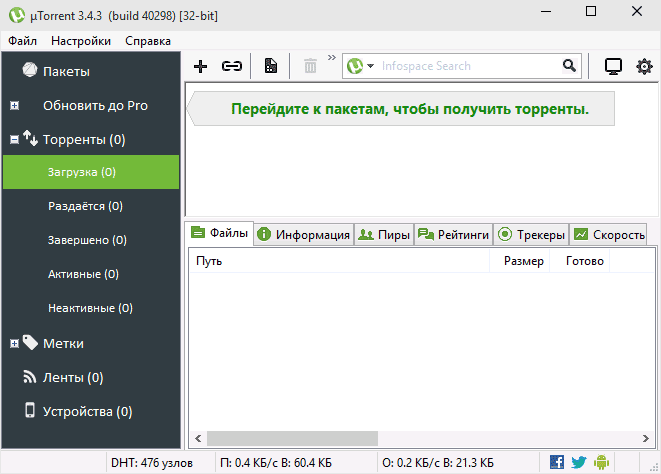

uTorrent заслуженно является одним из самых популярных торрент-клиентов благодаря своей простоте, удобству использования, да и просто привычности. Однако у многих возникает вопрос о том, как отключить рекламу в uTorrent, которая, пусть и не слишком назойливая, но может мешать.

uTorrent заслуженно является одним из самых популярных торрент-клиентов благодаря своей простоте, удобству использования, да и просто привычности. Однако у многих возникает вопрос о том, как отключить рекламу в uTorrent, которая, пусть и не слишком назойливая, но может мешать.

По умолчанию, в контакте предусмотрен лишь один способ удалить все сообщения со стены — удалять их по одному. Однако, есть способы быстро очистить стену ВК полностью, удалив все записи. Такие способы и будут пошагово показаны в этой инструкции.

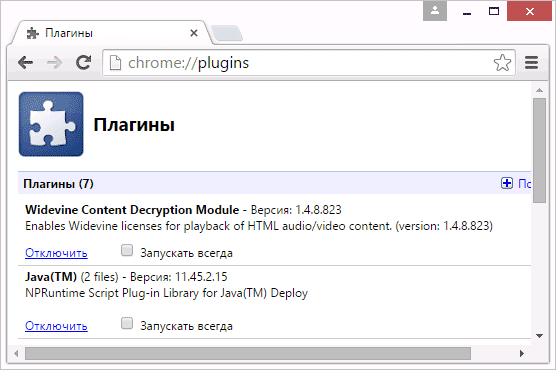

По умолчанию, в контакте предусмотрен лишь один способ удалить все сообщения со стены — удалять их по одному. Однако, есть способы быстро очистить стену ВК полностью, удалив все записи. Такие способы и будут пошагово показаны в этой инструкции. Плагин Java не поддерживается в последних версиях Google Chrome, равно как и некоторые другие плагины, например,

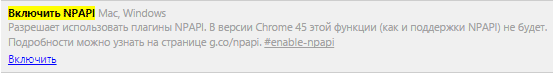

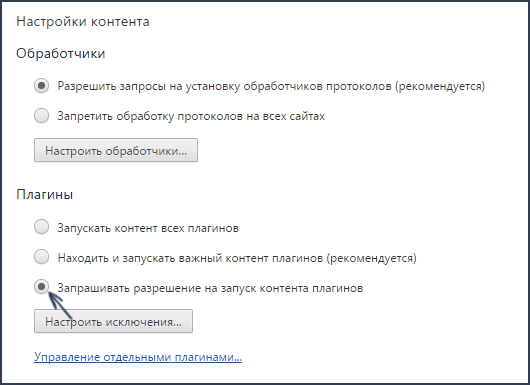

Плагин Java не поддерживается в последних версиях Google Chrome, равно как и некоторые другие плагины, например,