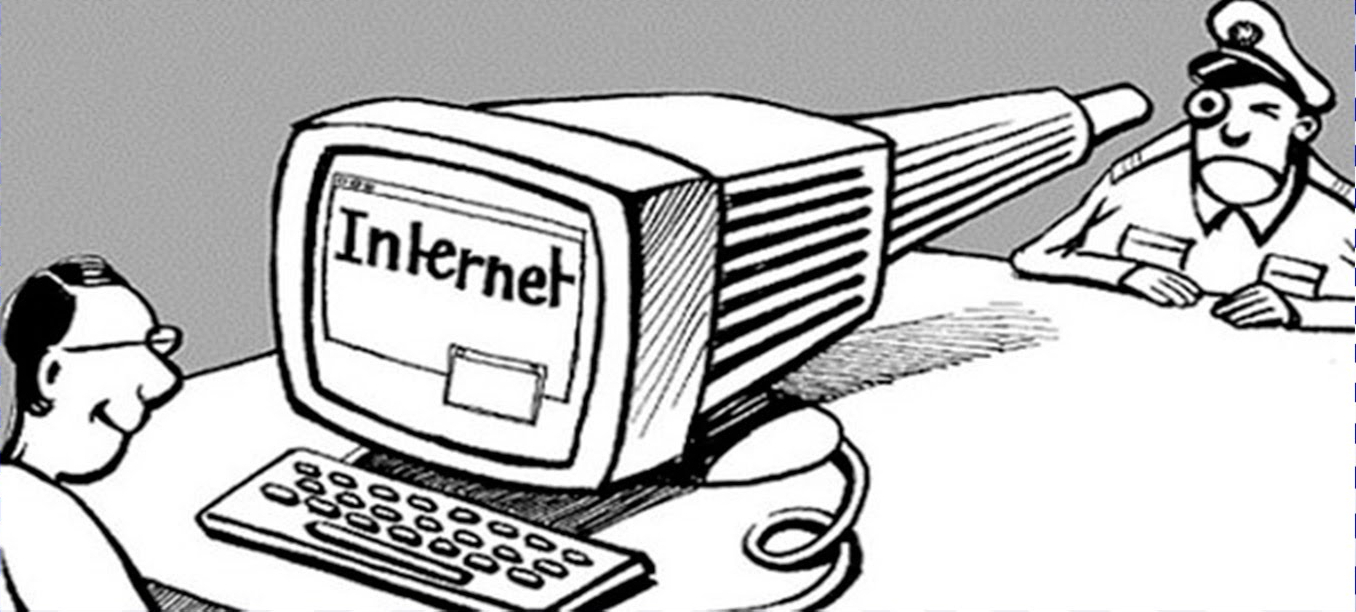

Ваш браузер — самая используемая программа на компьютере, а заодно и та часть программного обеспечения, которая наиболее часто подвергается атакам. В этой статье поговорим о том, как в наилучшей степени обеспечить защиту браузера, повысив тем самым безопасность своей работы в Интернете.

Ваш браузер — самая используемая программа на компьютере, а заодно и та часть программного обеспечения, которая наиболее часто подвергается атакам. В этой статье поговорим о том, как в наилучшей степени обеспечить защиту браузера, повысив тем самым безопасность своей работы в Интернете.

Несмотря на то, что наиболее часто встречающиеся проблемы с работой Интернет браузеров — появление всплывающей рекламы или подмена стартовой страницы и перенаправление на какие-либо сайты, это не самое страшное, что с ним может произойти. Уязвимости в ПО, плагинах, сомнительные расширения браузеров могут позволить злоумышленникам получить удаленный доступ к системе, ваши пароли и другие личные данные.

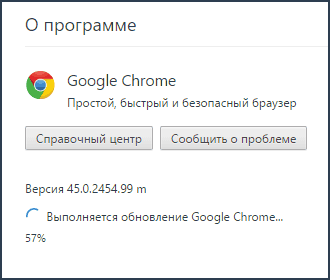

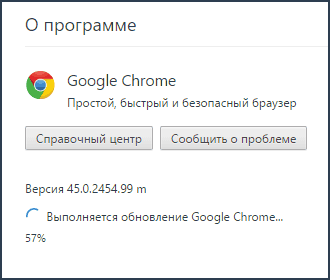

Обновляйте браузер

Все современные браузеры — Google Chrome, Mozilla Firefox, Яндекс Браузер, Opera, Microsoft Edge и последние версии Internet Explorer, имеют многочисленные встроенные функции защиты, блокировки сомнительного содержимого, анализа загружаемых данных и другие, призванные обезопасить пользователя.

Одновременно с этим, в браузерах регулярно обнаруживаются те или иные уязвимости, которые в простых случаях могут незначительно повлиять на работу браузера, а в некоторых других могут использоваться кем-либо для проведения атак.

При обнаружении очередных уязвимостей, разработчики оперативно выпускают обновления браузера, которые в большинстве случаев устанавливаются автоматически. Однако, если вы используете portable-версию браузера или отключили все службы его обновления в целях ускорения работы системы, не забывайте регулярно проверять наличие обновлений в разделе настроек.

Конечно, не следует использовать старые браузеры, особенно старые версии Internet Explorer. Также я бы рекомендовал к установке только хорошо известные популярные продукты, а не некоторые кустарные поделки, которые не стану здесь называть. Подробнее о вариантах выбора в статье про лучший браузер для Windows.

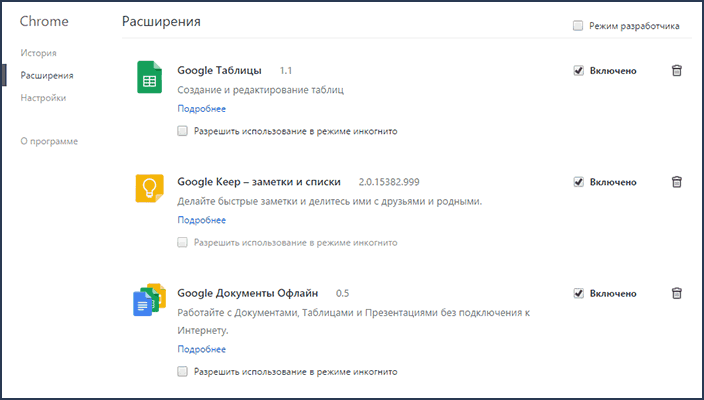

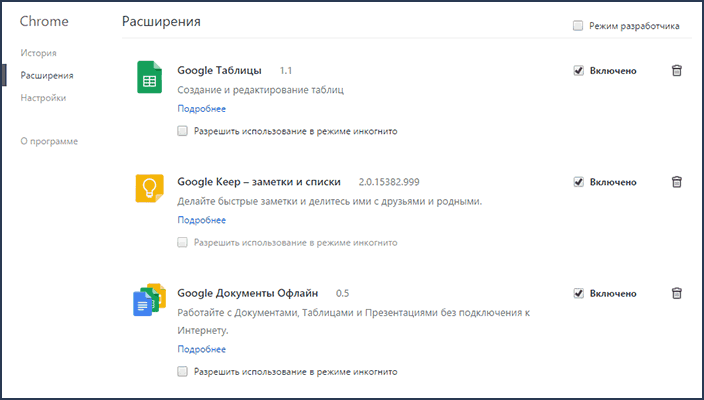

Следите за расширениями и плагинами браузера

Значительное количество проблем, особенно касающихся появления всплывающих окон с рекламой или подменой результатов поиска связано с работой расширений в браузере. А заодно эти же расширения могут следить за вводимыми вами символами, перенаправлять на другие сайты и не только.

Используйте только те расширения, которые вам действительно нужны, а также проверяйте список расширений. Если после установки какой-либо программы и запуска браузера вам предлагают включить расширение (Google Chrome), дополнение (Mozilla Firefox) или надстройку (Internet Explorer), не торопитесь этого делать: задумайтесь, нужно ли оно вам или для работы установленной программы или это что-то сомнительное.

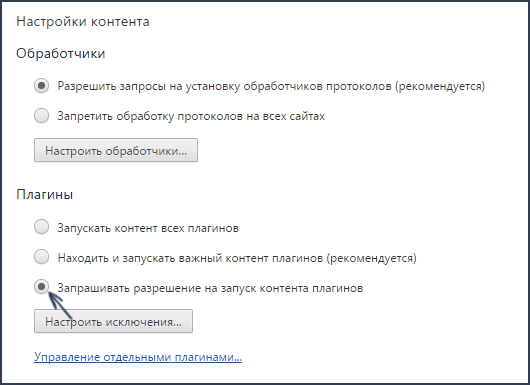

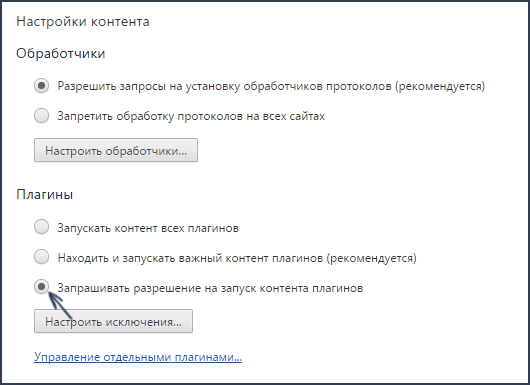

То же самое касается плагинов. Отключите, а лучше — удалите те плагины, которые вам не требуются в работе. Для других, возможно, имеет смысл включить Click-to-play (запуск воспроизведения содержимого с помощью плагина по запросу). Не забывайте про обновления плагинов браузеров.

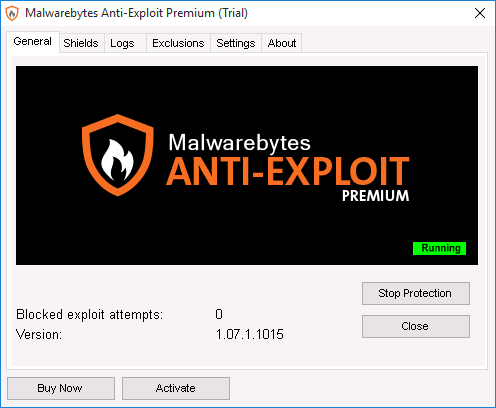

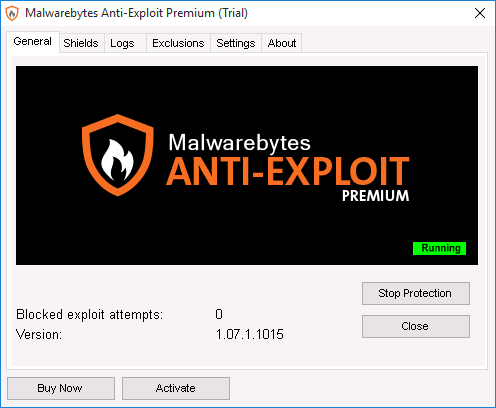

Используйте программы анти-эксплойты

Если несколько лет назад целесообразность использования такого рода программ мне казалась сомнительной, то на сегодняшний день я бы все-таки рекомендовал анти-эксплойты (Эксплойт — программа или код, использующая уязвимости ПО, в нашем случае браузера и его плагинов для проведения атак).

Использование уязвимостей вашего браузера, Flash, Java и других плагинов, возможно даже если вы посещаете только самые надежные сайты: злоумышленники могут попросту платно разместить на нем рекламу, казалось бы, безобидную, код которой в том числе использует эти уязвимости. И это не фантазии, а то, что действительно происходит и уже получило название Malvertising.

Из имеющихся сегодня продуктов такого рода могу посоветовать бесплатную версию Malwarebytes Anti-Exploit, доступную на официальном сайте https://ru.malwarebytes.org/antiexploit/

Проверяйте компьютер не только антивирусом

Хороший антивирус — это отлично, но все-таки более надежно было бы также проверять компьютер специальными средствами для обнаружения вредоносного ПО и результатов его деятельности (например, отредактированного файла hosts).

Дело в том, что большинство антивирусов не считают вирусами некоторые вещи на вашем компьютере, которые по факту вредят вашей работе с ним, чаще всего — работе в Интернете.

Среди таких средств я бы выделил AdwCleaner и Malwarebytes Anti-Malware, подробнее о которых в статье Лучшие средства для удаления вредоносных программ.

Будьте осторожны и внимательны

Самое главное в безопасной работе за компьютером и в Интернете — стараться анализировать свои действия и возможные последствия. Когда вас просят ввести пароли от сторонних сервисов, отключить функции защиты системы для установки программы, что-то скачать или отправить SMS, поделиться своими контактами — вы не обязательно должны это делать.

Старайтесь пользоваться официальными и доверенными сайтами, а также проверять сомнительную информацию, используя поисковые системы. У меня не получится уместить в два абзаца все принципы, но главный посыл — подходите к своим действиям осмысленно или хотя бы старайтесь.

Дополнительная информация, которая может быть полезна для общего развития по этой теме: Как могут узнать ваши пароли в Интернете, Как поймать вирус в браузере.

Вопрос о том, как включить Защитник Windows 10 задается, наверное, чаще чем вопрос о его отключении. Как правило, ситуация выглядит так: при попытке запуска Защитника Windows вы видите сообщение о том, что это приложение выключено групповой политикой, в свою очередь использование параметров Windows 10 для его включения также не помогает — в окне настроек переключатели неактивны и пояснение: «Некоторыми параметрами управляет ваша организация».

Вопрос о том, как включить Защитник Windows 10 задается, наверное, чаще чем вопрос о его отключении. Как правило, ситуация выглядит так: при попытке запуска Защитника Windows вы видите сообщение о том, что это приложение выключено групповой политикой, в свою очередь использование параметров Windows 10 для его включения также не помогает — в окне настроек переключатели неактивны и пояснение: «Некоторыми параметрами управляет ваша организация». В Windows 10 предусмотрены функции родительского контроля, позволяющие ограничивать время использования компьютера, запуск программ, а также запрещать доступ к определенным сайтам, подробно об этом я писал в статье

В Windows 10 предусмотрены функции родительского контроля, позволяющие ограничивать время использования компьютера, запуск программ, а также запрещать доступ к определенным сайтам, подробно об этом я писал в статье  Вполне возможно, что у вас, как у ответственного родителя (а может и по другим причинам) возникла необходимость заблокировать сайт или сразу несколько сайтов от просмотра в браузере на домашнем компьютере или на других устройствах.

Вполне возможно, что у вас, как у ответственного родителя (а может и по другим причинам) возникла необходимость заблокировать сайт или сразу несколько сайтов от просмотра в браузере на домашнем компьютере или на других устройствах.

Все любят секреты, но не все знают, как защитить паролем папку с файлами в Windows 10, 8 и Windows 7. В некоторых случаях, защищенная папка на компьютере — это довольно нужная вещь, в которой можно хранить пароли к очень важным аккаунтам в интернете, рабочие файлы, не предназначенные для других и многое другое.

Все любят секреты, но не все знают, как защитить паролем папку с файлами в Windows 10, 8 и Windows 7. В некоторых случаях, защищенная папка на компьютере — это довольно нужная вещь, в которой можно хранить пароли к очень важным аккаунтам в интернете, рабочие файлы, не предназначенные для других и многое другое.

Если вам требуется контролировать работу ребенка за компьютером, запретить посещение тех или иных сайтов, запуск приложений и определить время, когда допустимо использование ПК или ноутбука, реализовать это можно с помощью функций родительского контроля Windows 10, создав учетную запись ребенка и задав необходимые правила для нее. О том, как это сделать пойдет речь в этой инструкции.

Если вам требуется контролировать работу ребенка за компьютером, запретить посещение тех или иных сайтов, запуск приложений и определить время, когда допустимо использование ПК или ноутбука, реализовать это можно с помощью функций родительского контроля Windows 10, создав учетную запись ребенка и задав необходимые правила для нее. О том, как это сделать пойдет речь в этой инструкции. Ваш браузер — самая используемая программа на компьютере, а заодно и та часть программного обеспечения, которая наиболее часто подвергается атакам. В этой статье поговорим о том, как в наилучшей степени обеспечить защиту браузера, повысив тем самым безопасность своей работы в Интернете.

Ваш браузер — самая используемая программа на компьютере, а заодно и та часть программного обеспечения, которая наиболее часто подвергается атакам. В этой статье поговорим о том, как в наилучшей степени обеспечить защиту браузера, повысив тем самым безопасность своей работы в Интернете.